wireshark哪种网络情况能够抓到包?

哪种网络情况能够抓到包?

1. 网络抓包环境分析

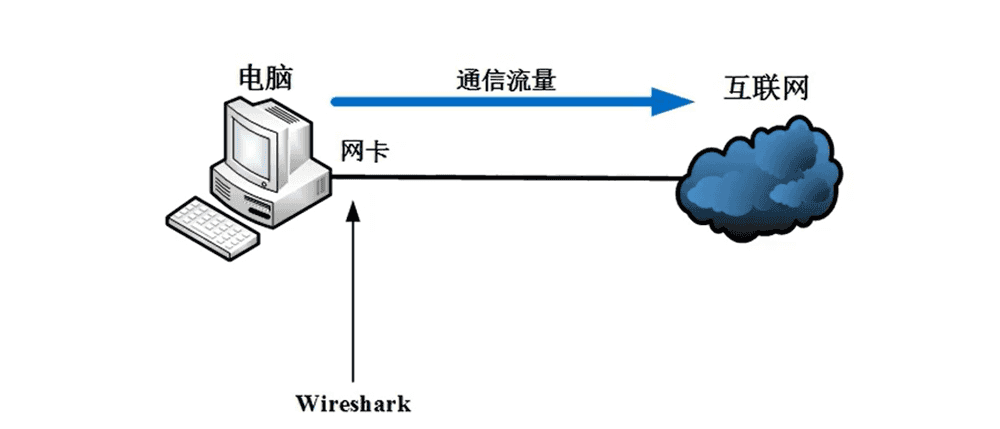

本机环境

- 直接抓包本机网卡进出流量

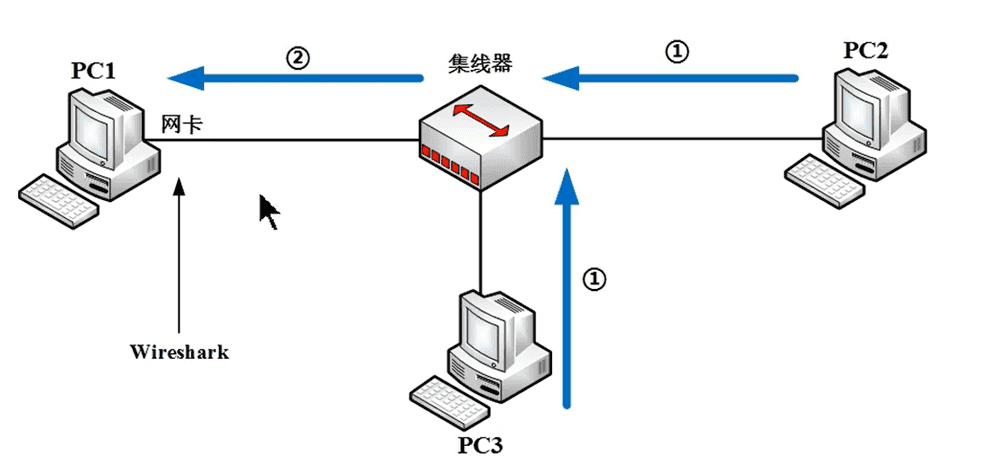

集线器环境

- 流量防洪,同一冲突域

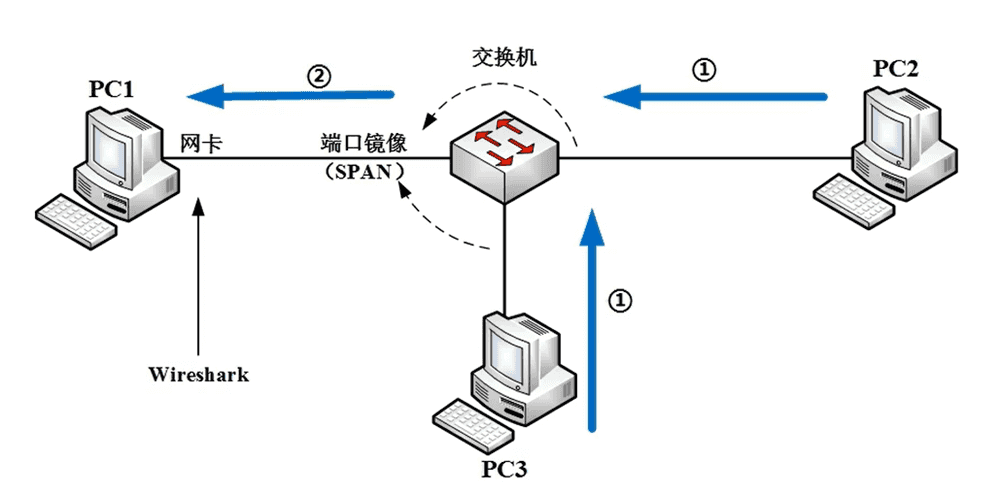

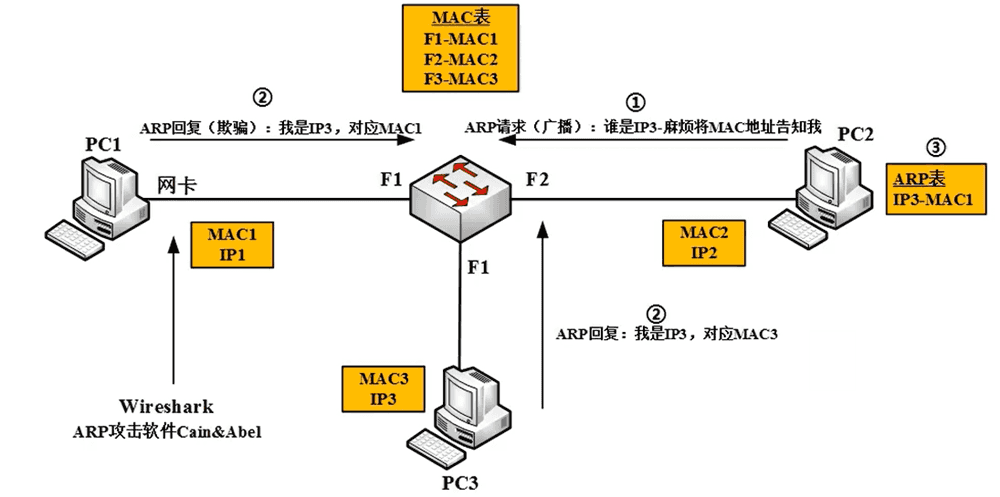

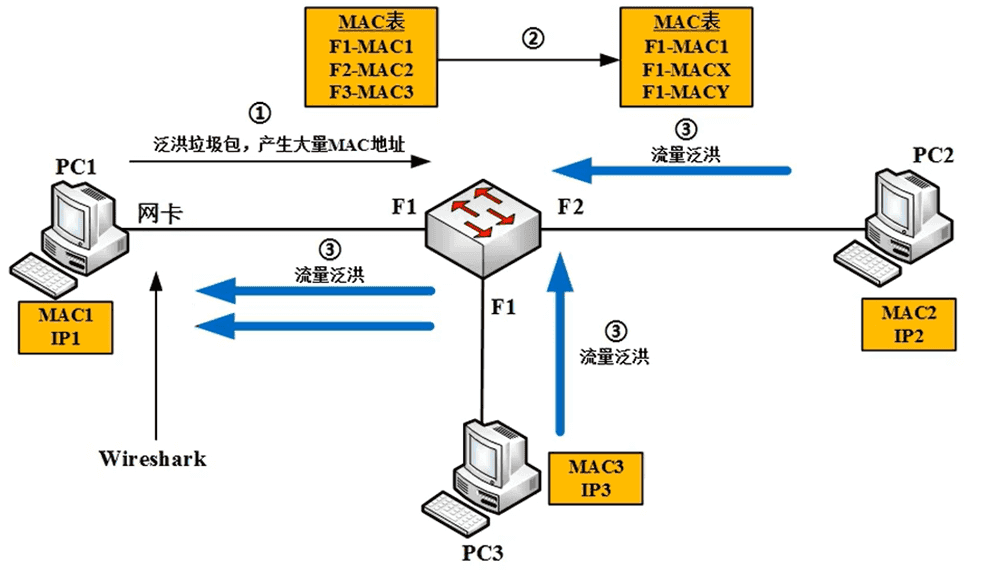

交换机环境

- 端口镜像

- ARP欺骗,arpspoof / ettercap

- MAC泛洪

2. Wireshark 捕获进阶设置

抓包输出控制

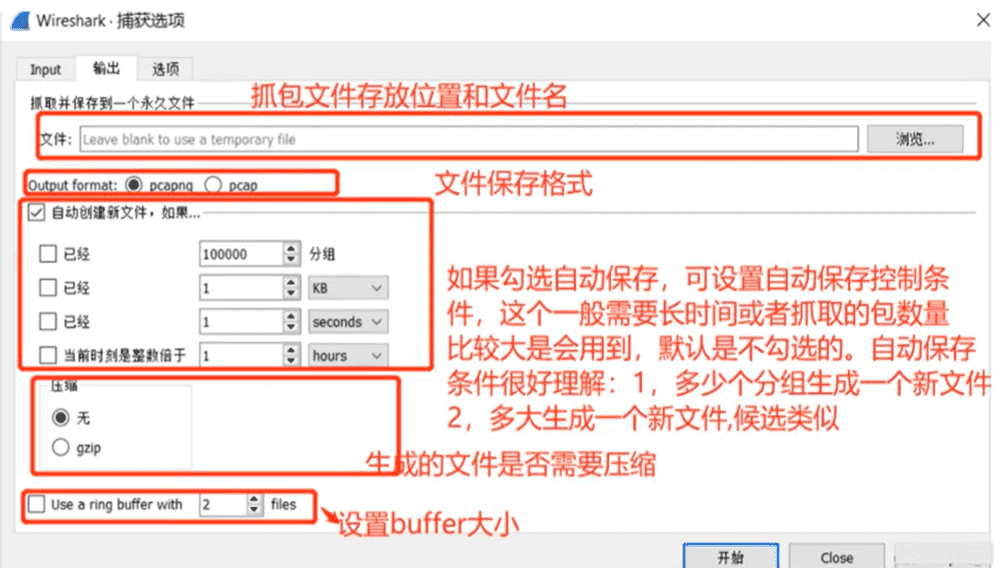

捕获 >> 捕获选项 >> 输出。这里主要设置抓包生成文件的控制。如果默认不配置,抓包内容会存储在内存中,由于缓冲区限制,大数据量抓取可能导致数据丢失。设置自动保存可以根据设定条件生成新文件,实现文件的循环或递增存储。

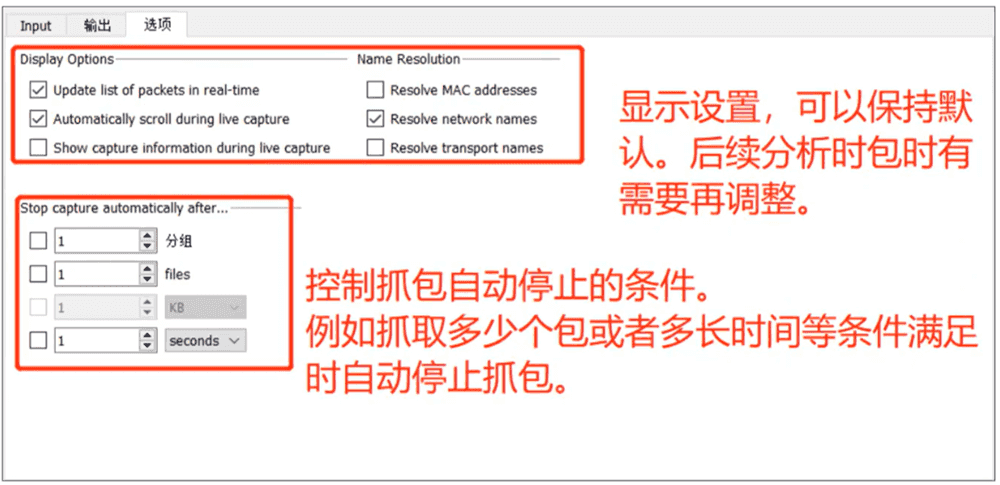

自动停止与显示设置

在 捕获 >> 捕获选项 >> 选项 中,可以设置抓包自动停止的条件,这通常与自动创建文件功能配合使用。

3. Linux TCPDUMP 抓包指南

在生产环境中,Linux 系统上最常用的工具是 tcpdump。其抓取的数据包可以导出并使用 Wireshark 进行离线分析。

-D 显示可抓取的接口 -i 指定接口进行抓包 -G 循环抓取的秒数 -C 抓包文件切割参数(单位约为MB) -W 限制保存的文件总数 tcpdump -i eth0 host 192.168.10.249 -C 10 -W test.p

4. 导出与分析

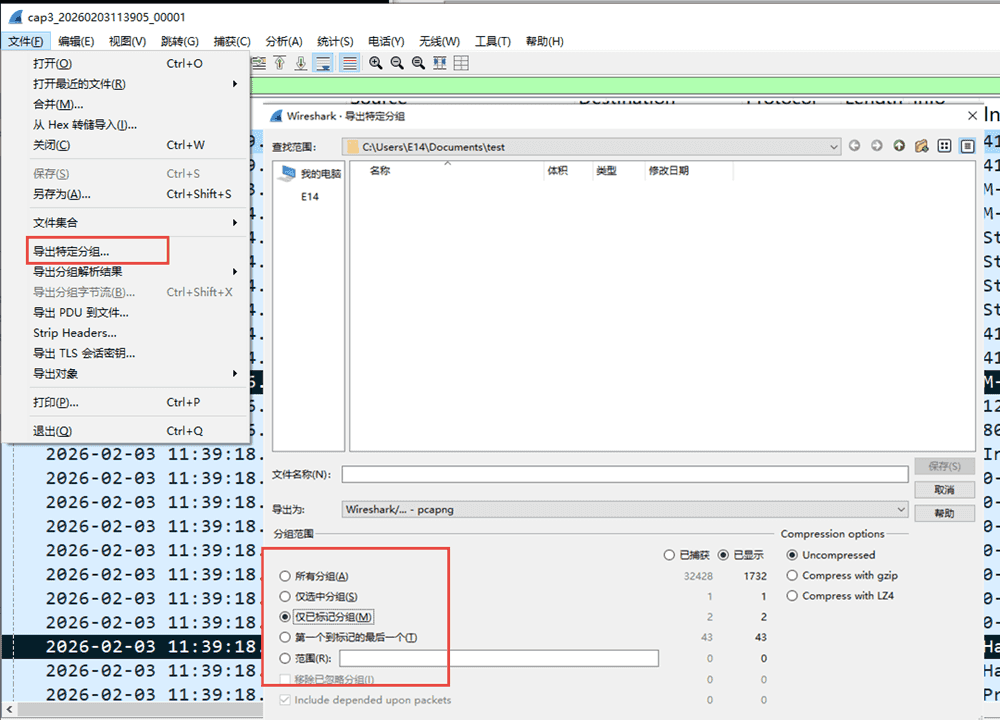

导出特定分组

通过 文件 -> 导出特定分组,可以选择导出所有分组、仅选中分组或指定序号范围的数据包。

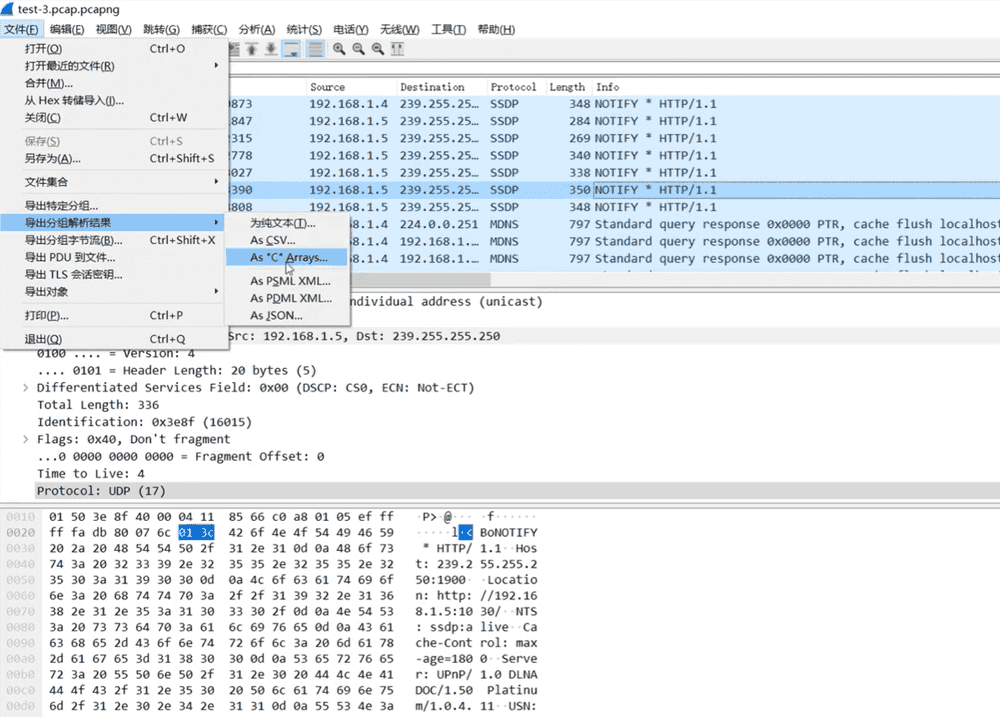

导出解析结果

支持导出为 CSV, Text 等多种格式,方便后期二次处理。

5. 协议识别与解析异常处理

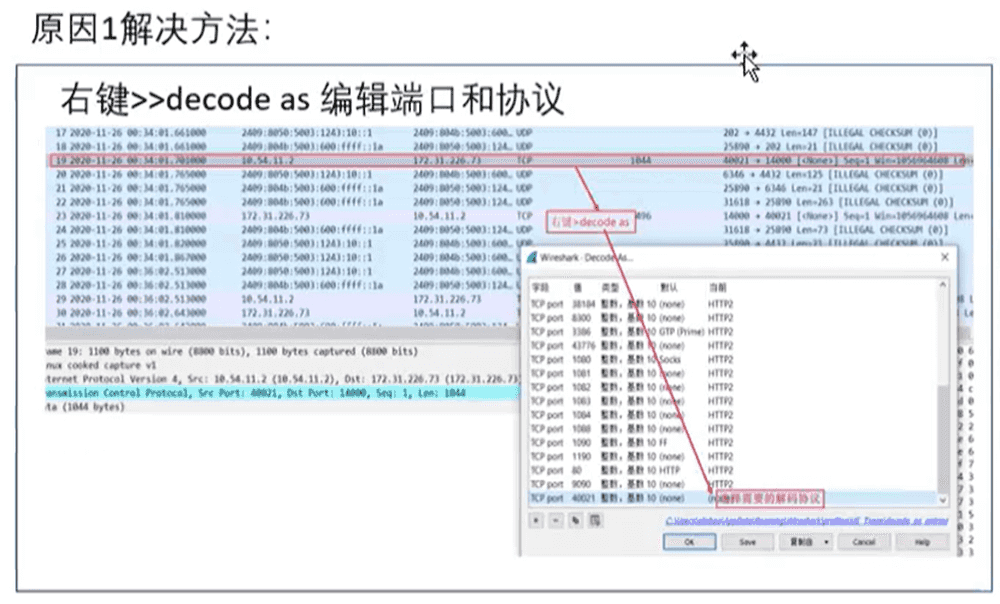

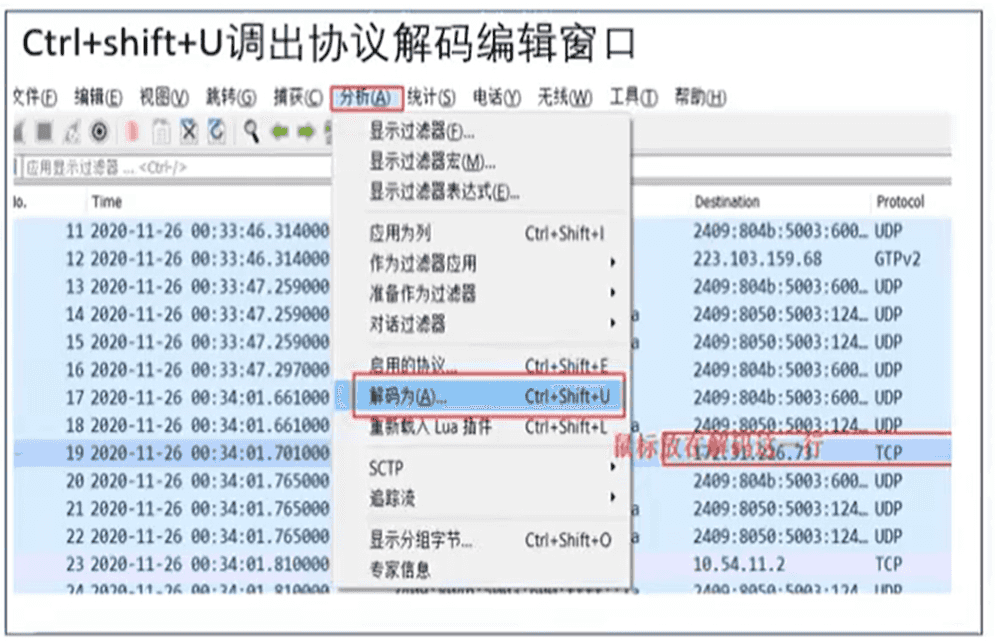

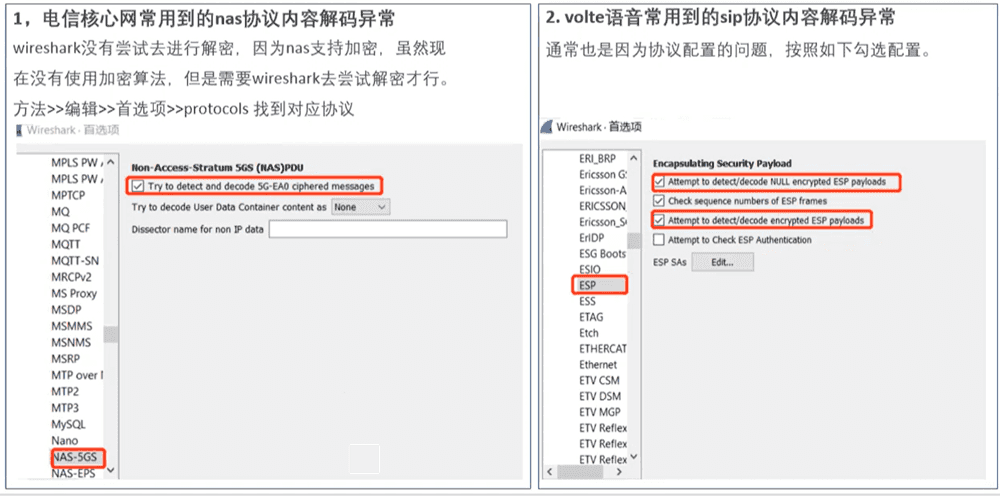

若遇到抓包正常但无法识别协议,通常有两个原因:

- 端口识别问题: 下层通信使用的是非标准端口。

- 协议配置问题: 内部配置导致解码失败(如 NAS 或 SIP 协议)。

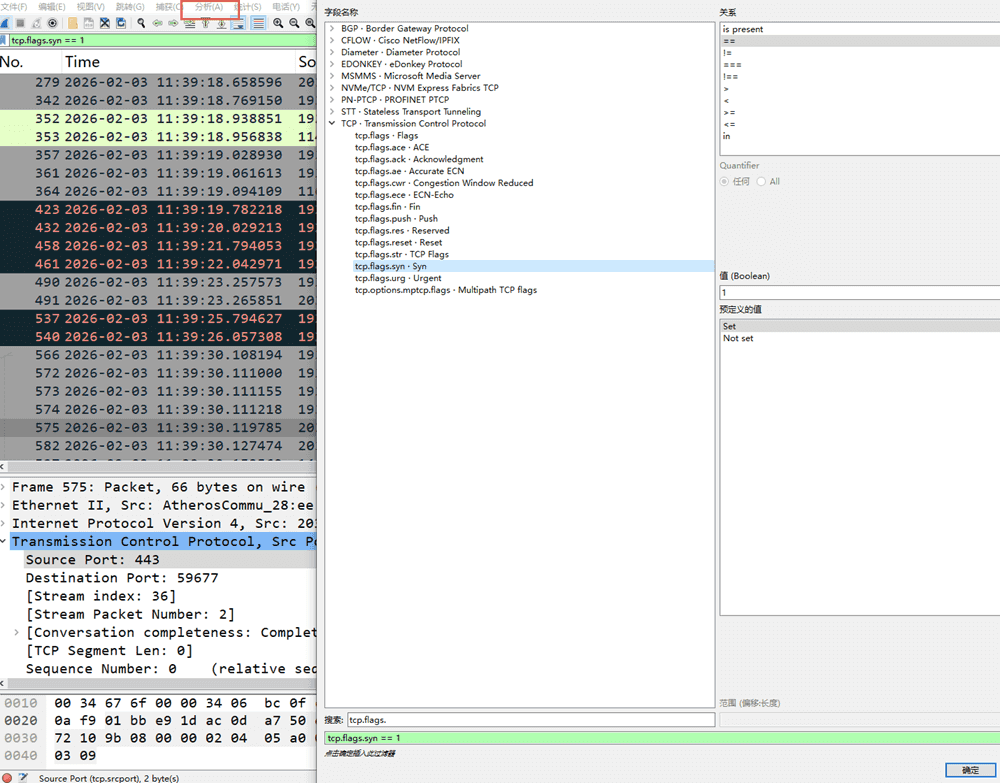

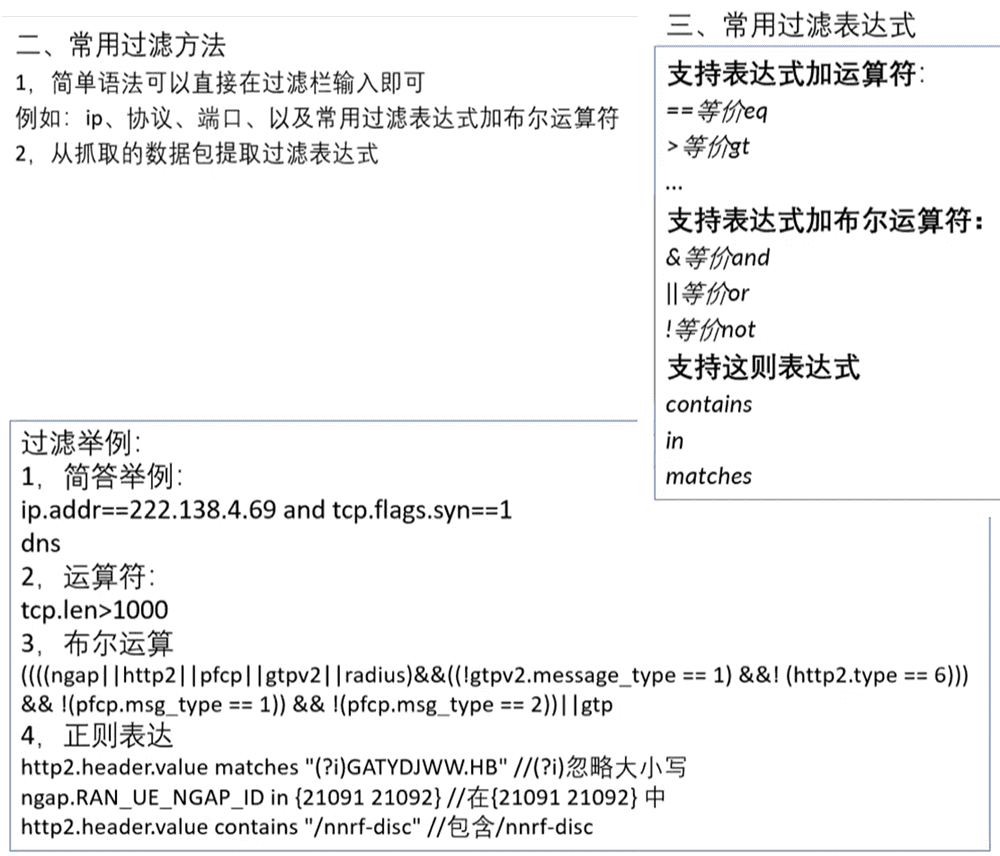

显示过滤器表达式

使用 分析 -> 显示过滤器表达式 进行精确过滤。常用的方法包括直接输入语法或从数据包详情中提取表达式。